工业攻击媒介:如何在事件发生前关闭 OT 威胁

工业网络攻击越来越复杂,安全领导者可以使用攻击媒介来识别其 OT 基础设施中的薄弱环节,并在攻击开始之前加以阻止。

运营技术已经存在了数十年之久,主要用来控制着阀门、泵、变送器和开关,维持我们现代基础设施正常工作。从过去看,保护这些关键功能一直是实体安全的事情。但随着新连接设备在现代化工厂中的广泛使用,OT 基础设施越来越易受网络安全的攻击,而攻击的速度却越来越快。

即使您已经采取最严格的措施来保护您的 OT 资产,近期备受关注的网络安全威胁(LockerGoga 和 Ripple20 等)揭示出现代工业环境互联的本质。恶意软件可以轻松从 IT 设备传播到 OT 网络,反之亦然。看似无害的 U 盘之类的设备可以通往您最重要的工业控制系统 (ICS)。

在 ICS 中,融合所扮演的觉得越来越重要,因此必须居于任何有效工业安全策略的核心。首先要映射现代 OT 环境的完整范围,包括网络威胁制造者可能会利用的每个攻击媒介。

洞察 OT 之外的环境,掌握工业攻击面的全貌

映射完整的攻击面需要一种自适应方法进行评估。除了 OT 资产外,工业安全领导者还需要对 IT 和物联网(IoT)设备具有可见性,这些设备占现代工业环境的 20-50%。他们还需要主动查询技术,这样才能发现大约 30% 的休眠 OT 资产,这些资产是网络检测或仅被动检测不可见的。洞察融合攻击面的全部范围是消除环境中盲点的关键。

深入了解每台设备和通信路径的态势数据

寻找“有风险”的设备是任何侦查工作的关键。要为您的全部资产清单提供防护,您需要深入了解每个设备的构造和当前运行状况,这样才你强化其安全,抵御攻击。这包括制造商、型号、固件、背板详细信息、未修复的漏洞等信息。

您还需要了解网络中每台设备的配置,包括类似资产(例如控制器或工作站)之间的通信路径,如果恶意分子渗透到您的系统中,则这些资产可能成为攻击媒介。

解决网络风险暴露问题,在攻击开始前就加以阻止

传统的 OT 安全通常依赖被动式安全态势,基本上是等到攻击发生,然后才能加以解决。“攻击矢量化”(或调查攻击者可能采取的潜在的途径)让您能采取主动方法,通过解决 OT 基础设施中的薄弱环节来保护您的企业。通过识别高风险的途径、开放的端口、未加修补的漏洞等,您将能够识别攻击入侵您的 OT 系统后有怎样的行为。

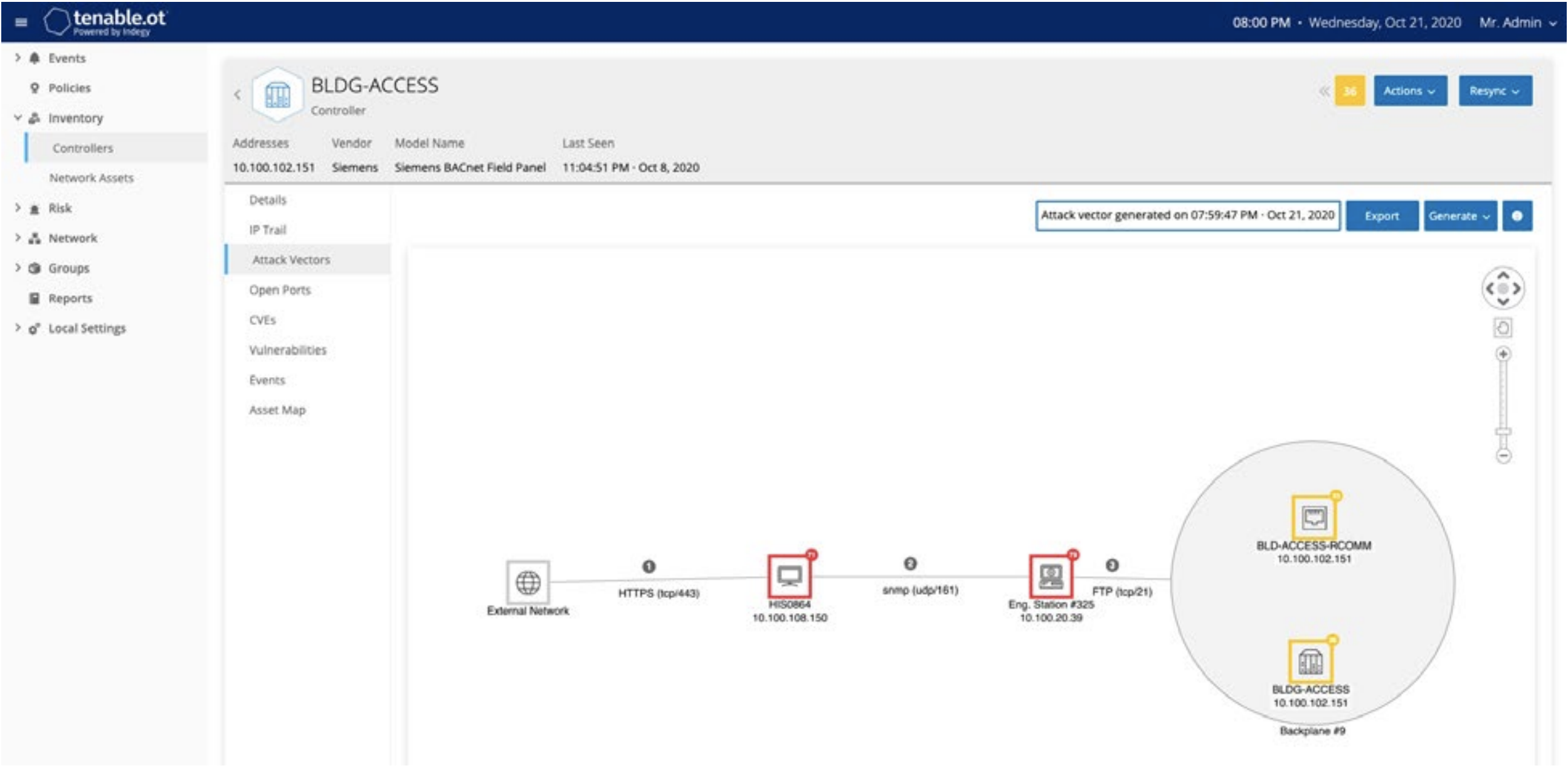

攻击矢量化重新定义了 OT 攻击发生前解决攻击的能力。运行模拟可以揭示薄弱环节以及需要特别关注或安全团队加以干预的设备或部门。在下图中,您可以看到工业安全解决方案(如 Tenable.ot)使用攻击媒介来确定环境中会为您最重要的资产带来风险的区域:

除了强化您的设备安全外,您还希望在攻击发生时保护好您的基础。这意味着基于策略、异常或攻击特征在网络的入口点建立警报,这样可在任何损坏发生前针对高风险活动发出警告。

今天积极进取,明天免受损失

由于网络攻击继续以关键基础设施为目标,安全领导者需要采取一种主动方法来保护其工业环境免受下一个新兴威胁的侵害。想要深入了解如何将 OT 攻击媒介纳入您的工业安全策略,请下载白皮书“预测 OT 攻击”或申请免费的 Tenable.ot 演示。

相关文章

- Incident Response

- OT Security

- SCADA