在云和本地,威胁都在不断演变

主动识别和应对网络安全风险

如果安全团队的云可见性不足,就无法回答“我们有多安全?”。Tenable 的曝險管理平台能提供您整個攻擊破綻的能見度,外加企業背景資訊,因此您就能準確地了解您的網路風險,並安排緩和風險工作的優先順序。

扩展可见性。对所采取的操作进行优先级分析。传达风险。

如果您无法掌控您的所有资产,则无法保护您的云。该平台可以提供从漏洞管理到云安全、从身份安全到外部攻击面管理等功能,这样可以获取所需的上下文,基于您实际的网络安全风险做出明智的决策。

可解决常见网络安全难题的主动式解决方案

Cloud Security

漏洞管理

运营技术安全

Active Directory 安全

外部攻击面管理

简化了多云安全和授权管理

快速采用云即表明您所管理的是多云环境,而且很复杂。您无法对云中的一切了若指掌。使用 Tenable Cloud Security 的完全资产发现、深度资产分析、运行时威胁检测和合规性支持功能,您可以减少云复杂性、最大限度减少网络安全风险和大规模实施最低特权原则。

申请演示 深入了解获取基于风险的漏洞优先级分析

当今的 IT 环境如此复杂、瞬息万变,很难判断哪些漏洞对贵企业构成了实际威胁。而且,如果您仍然使用原有的漏洞管理工具,您会被时代所抛弃。Tenable Vulnerability Management 支持实时持续评估您的攻击面,为您提供关于所有漏洞的基于风险、研究机构支持的观点,让您了解优先修复哪些漏洞,包括帮助您实现这一目标的最佳实践建议。

免费试用 了解详情跨 IT 和 OT 环境扩展可见性

随着数字化转型的加速,集成的 IT 和 OT 环境带来了日益增加的攻击面和盲点。如果您無法掌握系統和資產的完備能見度,網路攻擊就能輕易地在您的企業裡傳播。Tenable OT Security 可提供完整的能見度、統一的安全性以及排定優先順序的威脅管理,以緩和風險。

申请演示 深入了解强化 Active Directory 并消除您环境中的攻击路径

每一起登上報紙頭條的資料外洩事件背後,幾乎都是由針對 Active Directory (AD) 發動的攻擊所引起,AD 錯誤設定和其他安全問題會讓攻擊者取得存取全、提升特權並且在您的整個環境中橫向移動,而且通常還不會被偵測到。利用 Tenable Identity Exposure,您便可以洞察复杂 Active Directory 环境中的一切,优先处理企业面临的最大风险,并帮助进行修复,从而在攻击者利用攻击路径之前主动将其消除。

免费试用 了解详情深受全球 44,000 多家客户的信赖。

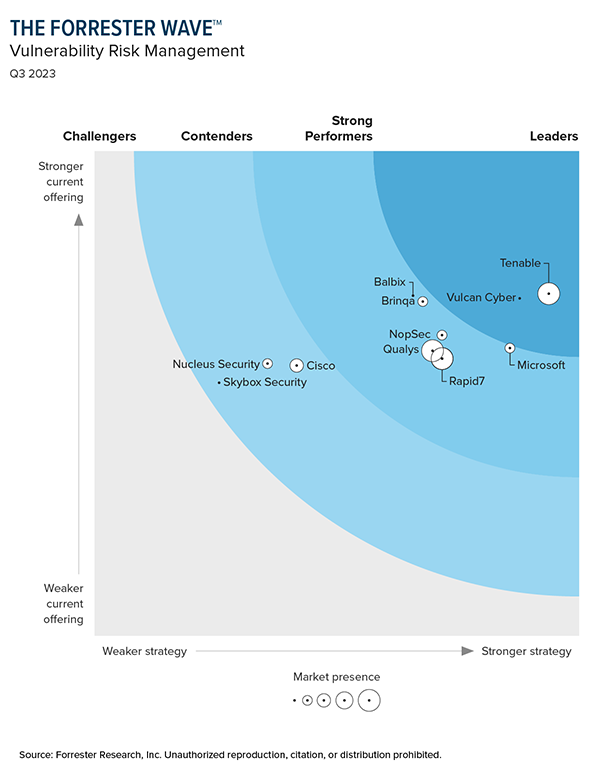

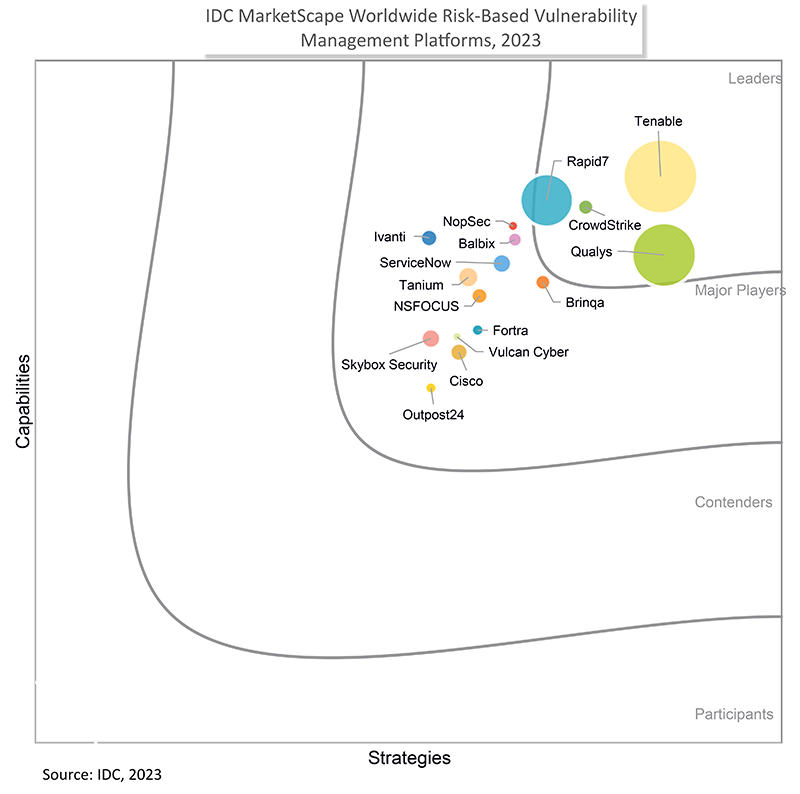

公认的业界领导者

使用超过 174,000+ 个插件评估的漏洞数量

披露的漏洞

所需时间的中位数

请参阅 Tenable 实际应用案例

想了解 Tenable 如何帮助您的安全团队快速、准确地克服复杂的网络安全挑战?完成此表单可了解更多信息。

“我们深入研究了各种解决方案。Tenable 无疑是当然之选。”Tenable Vulnerability Management

可全面访问基于云的现代化漏洞管理平台,从而以无可比拟的精确度发现并追踪所有资产。

Tenable Vulnerability Management 试用版还包含 Tenable Lumin 和 Tenable Web App Scanning。

Tenable Vulnerability Management

可全面访问基于云的现代化漏洞管理平台,从而以无可比拟的精确度发现并追踪所有资产。 立即购买年度订阅。

选择您的订阅选项:

Tenable Vulnerability Management

可全面访问基于云的现代化漏洞管理平台,从而以无可比拟的精确度发现并追踪所有资产。

Tenable Vulnerability Management 试用版还包含 Tenable Lumin 和 Tenable Web App Scanning。

Tenable Vulnerability Management

可全面访问基于云的现代化漏洞管理平台,从而以无可比拟的精确度发现并追踪所有资产。 立即购买年度订阅。

选择您的订阅选项:

Tenable Vulnerability Management

可全面访问基于云的现代化漏洞管理平台,从而以无可比拟的精确度发现并追踪所有资产。

Tenable Vulnerability Management 试用版还包含 Tenable Lumin 和 Tenable Web App Scanning。

Tenable Vulnerability Management

可全面访问基于云的现代化漏洞管理平台,从而以无可比拟的精确度发现并追踪所有资产。 立即购买年度订阅。

选择您的订阅选项:

试用 Tenable Web App Scanning

您可以通过 Tenable One 风险暴露管理平台完全访问我们专为现代应用程序量身打造的最新 Web 应用程序扫描产品。可安全扫描全部在线资产组合的漏洞,具有高度准确性,而且无需繁重的手动操作或中断关键的 Web 应用程序。立即注册。

Tenable Web App Scanning 试用版还包含 Tenable Vulnerability Management 和 Tenable Lumin。

试用 Tenable Lumin

使用 Tenable Lumin 直观呈现及探索您的风险暴露管理,长期追踪风险降低状况,并比照同行业者进行基准衡量。

Tenable Lumin 试用版还包括 Tenable Vulnerability Management 和 Tenable Web App Scanning。

购买 Tenable Lumin

联系销售代表,了解 Tenable Lumin 如何帮助您获取整个企业的洞见并管理网络安全风险。

申请演示 Tenable Security Center

请将您的联系方式填写在此表格中,

我们的销售代表很快与您联系安排演示。

* 字段为必填字段

申请演示 Tenable OT Security

获得符合需求的运营技术安全性。

降低避之不及的风险。

申请演示 Tenable Identity Exposure

持续检测并响应 Active Directory 攻击事件。无需代理。无需特权。

本地或云端部署。

申请演示 Tenable Cloud Security

卓越的云安全随时听从您的调遣!

我们将向您展示 Tenable Cloud Security 如何帮助您提供多云资产发现、经过优先级分析的风险评估和自动化合规/审计报告。

了解

Tenable One

的实际应用

现代攻击面的风险暴露管理。

了解 Tenable Attack Surface Management 的实际应用情况

了解任何平台上每项资产的风险暴露状况。

免费试用 Tenable Nessus Professional

免费试用 7 天Tenable Nessus 是当今市场上功能最全面的漏洞扫描器。

新 - Tenable Nessus Expert

不可用

Nessus Expert 添加了更多功能,包括外部攻击面扫描,以及添加域和扫描云基础设施的功能。单击此处试用 Nessus Expert。

填写下面的表格可继续试用 Nessus Pro。

购买 Tenable Nessus Professional

Tenable Nessus 是当今市场上功能最全面的漏洞扫描器。Tenable Nessus Professional 可帮助自动化漏洞扫描流程、节省合规周期的时间,并调动起 IT 团队的积极性。

购买多年期许可,即享优惠价格添加高级支持功能,获取一年 365 天、一天 24 小时的电话、社区和聊天支持。

免费试用 Tenable Nessus Expert

免费试用 7 天Nessus Expert 针对现代攻击面而量身打造,可以查看更多信息,保护企业免遭从 IT 到云中漏洞的攻击。

已经有 Tenable Nessus Professional?

升级到 Nessus Expert,免费试用 7 天。

购买 Tenable Nessus Expert

Nessus Expert 针对现代攻击面而量身打造,可以查看更多信息,保护企业免遭从 IT 到云中漏洞的攻击。

了解 Tenable 如何帮助实现 SLCGP 网络安全计划要求

Tenable 解决方案可满足所有 SLCGP 要求。请联系 Tenable 代表深入了解情况。

谢谢。

您很快会收到一封确认电子邮件,我们的销售开发代表将会与您联系。将任何问题发送到 [email protected]。