全新推出包含无代理评估和实时检测结果功能的 Tenable Cloud Security

Tenable 最新的云端安全增强功能通过全新的 100% API 驱动扫描及零日检测功能,统一了云安全态势和漏洞管理。

注:我们已收到客户对下面讨论功能的高质量反馈。自抢先版发布以来,我们已经根据客户需求进行了重大的功能增强。2022 年 10 月 14 日,Tenable 宣布公开发售包含适用于 AWS 的实时检测结果的无代理评估。

多年来,已经有数千客户使用 Tenable 产品扫描和管理其云基础设施中的漏洞。我们在 2021 年和 2022 年通过并购 Accurics 公司、发布 Tenable.cs 产品以及与 Tenable.io 集成,加快了推出了云原生应用程式保护 (CNAPP) 功能。针对云安全,我们提供一种独家方法,即将云安全态势与漏洞管理统一到一套解决方案中。

今天,Tenable 宣布推出全新的云安全功能,这不仅反映技术取得重大进展,而且也向客户提供一个统一的方法,助其应对全部云和非云资产的云安全态势和漏洞管理。使用最新版 Tenable.cs,用户可以将他们通过我们领先市场的解决方案套件早已常见的可见性和漏洞管理延伸到云。新功能包括:

- Tenable.cs 无代理评估和 Tenable.cs 实时检测结果

- 增强了策略管理和报告功能

- 扩展了 DevOps / GitOps 覆盖范围

Tenable.cs 无代理评估和 Tenable.cs 实时检测结果

安全团队利用该功能可以通过持续、完整的云可见性来监控蔓延的攻击面,对任何意欲打造统一的云端安全计划的企业而言,完整的云可见性非常重要。

Tenable.cs 无代理评估和 Tenable.cs 实时检测结果功能支持安全团队快速、轻松地发现和评估其所有云资产。数据通过实时扫描持续更新,实时扫描由任何记录的更改事件自动触发。在新漏洞被我们业界领先的 Tenable Research 团队添加到数据库后,安全团队就可以利用 Tenable.cs 实时检测结果功能查看当前资产清单中是否存在漏洞,而无需执行新扫描。

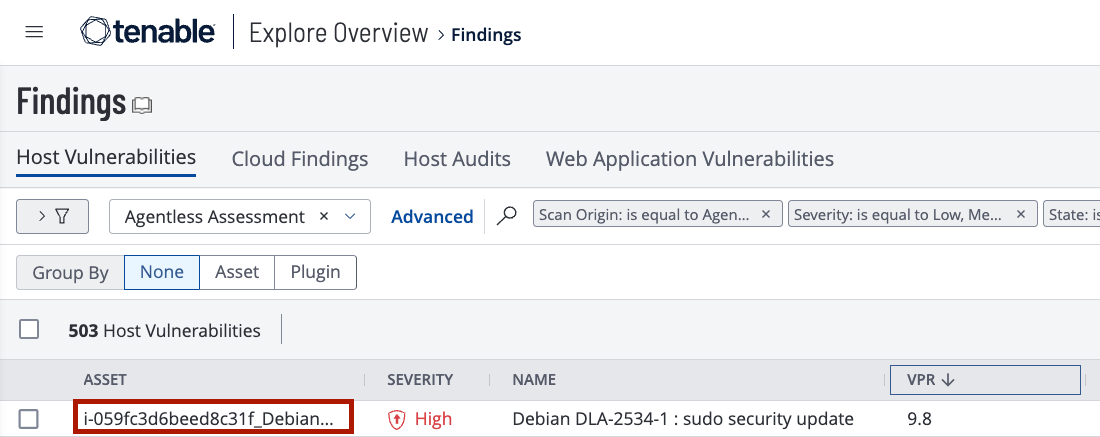

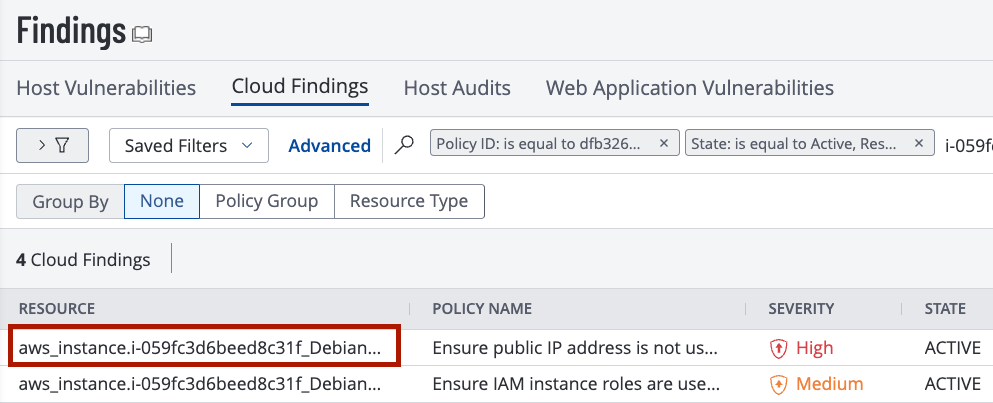

CVE 漏洞

原文:Tenable,2022 年 8 月

CSPM 漏洞发现结果

原文:Tenable,2022 年 8 月

这样可帮助企业持续评估漏洞,在零日威胁一发布就发现其踪迹,而不必重新扫描整个环境,进而降低漏洞被利用的可能性。Tenable 拥有业界最为丰富的 Common Vulnerabilities and Exposures (CVE) 数据库,覆盖超过 70,000 个漏洞。此外,Tenable 的安全配置数据有助于客户了解其所有资产的所有风险暴露情况。

现有 Tenable 客户现在可以抢先体验适用于 Amazon Web Services (AWS) 的 Tenable.cs 无代理评估功能。有关无代理评估功能的更多信息,请阅读此博客:使用 Tenable Cloud Security 无代理评估功能加快 AWS 的漏洞检测和响应速度。

第四季度,Tenable 预计会发布适用于 Microsoft Azure 和 Google Cloud Platform 的 Tenable.cs 无代理评估功能,以及其他与容器安全有关的增强功能。

增强了策略管理和报告功能

这几年来,我们不断听到有关云环境中特定网路安全实践的重要性,特别是:

- 能适当保护这些环境的云安全

- 可以将安全性纳入软件交付管道的 DevSecOps

- “左移”就是作为本地开发周期的一部份开始进行安全检查,如有问题就可以立即修复

由于对于在现实环境中采用这些实践可能产生的挑战感到好奇,因此在 6 月份,我们对 388 位 Tenable 网路研讨会的与会者进行了调查,表达他们对公共云中安全的担忧。这些调查反馈让我们对其关键担忧领域略窥一二。当问到“公共云平台中的资产安全性的主要挑战是什么?”时,超过 60% 的受访者指出他们对其资产的可见性不佳以及他们的安全态势或对云提供商基础设施安全性感到担忧。

Tenable 相信,已经在其应用程序和基础设施部署生命周期的安全性与合规性投入大量资源的企业, 现在当迈向公共云时也面临同样的问题。

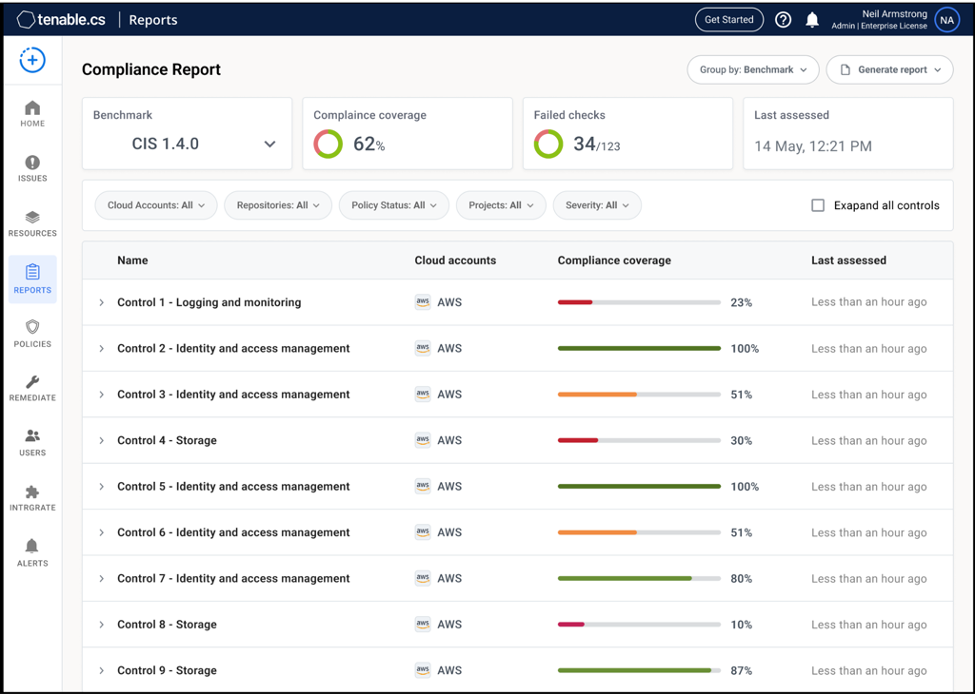

通过丰富的策略工作流、全新的合规性报告和失败的策略分组功能,Tenable.cs 提供了宝贵的洞见,帮助用户改善其云治理和云安全态势管理。

Tenable.cs 合规性报告:下图显示我们如何动态更新合规性报告,并为预定义的基准提供分组。Tenable.cs 支持 20 多种基准,包括 Service Organization Control 2 (SOC2)、健康保险便携性和责任法案 (HIPAA) 和通用数据保护法规(GDPR)。

原文:Tenable,2022 年 8 月

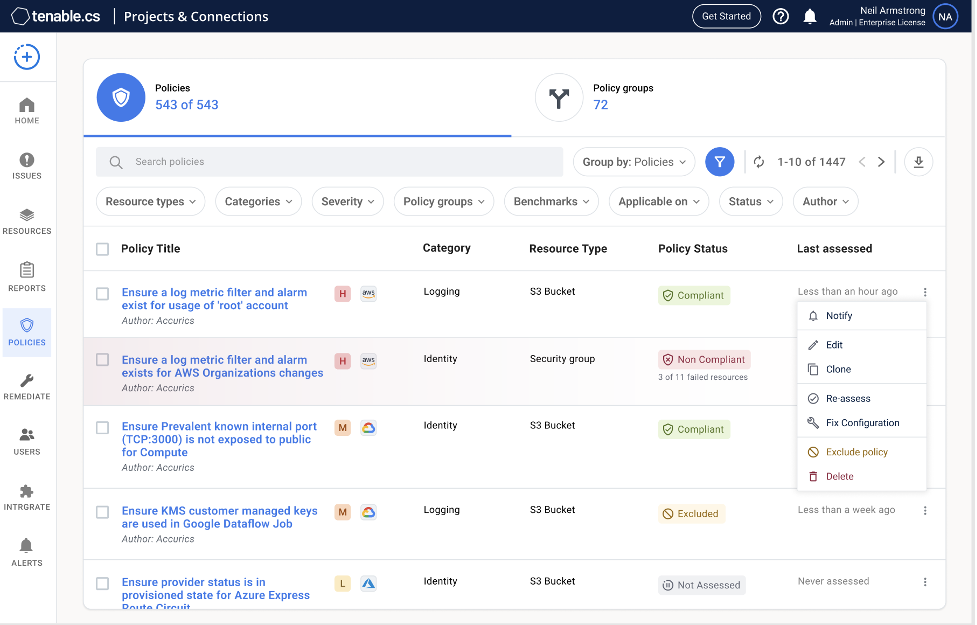

Tenable.cs 自动化工作流: 下图显示用户如何根据特定策略轻松创建集成工作流的示例,因此他们可以快速重新评估任何现成的策略,或将其用作模板来构建特定于其环境的新自定义策略。

原文:Tenable,2022 年 8 月

扩展了修复、DevOps 和 GitOps 覆盖范围

在上面提到的网络研讨会投票中,我们问客户“贵公司安全检查与软件开发和交付流程(即 DevSecOps)的集成和自动化程度如何?” 回答一面倒。将近 70% 的受访者表示,只有最低程度的自动化或没有自动化。这样可能造成风险暴露程度高,修复时间长。

Tenable.cs 通过集成到现有的 DevOps 工作流,帮助 DevSecOps 团队减少安全弱点的数量。同样,我们还提供了数个关键增强功能,对 DevSecOps 团队提供帮助。

- 自动化修复工作流改进

- 支持 HashiCorp Terraform 云运行任务

- 改进了源代码管理

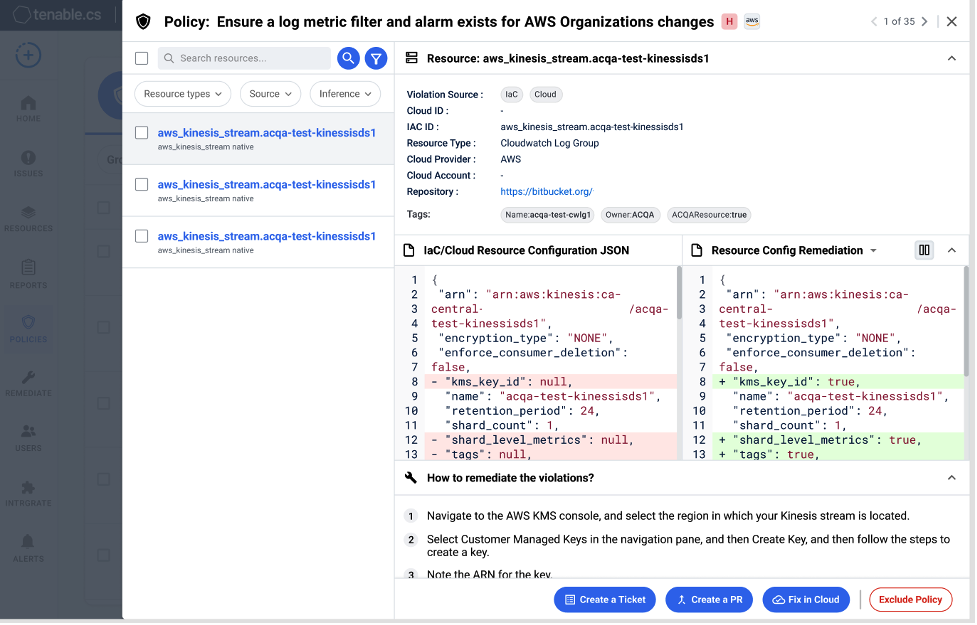

自动化修复工作流:Tenable.cs 提供现成可用的集成视图,让您查看所有违反安全策略的资源,其中包括各详细信息以及修复建议,可以使用启动自动化工作流的快速链接将这些建议快速传递给开发团队。在此版本中,我们也实现了许多改进功能来增强 Jira 特定工作流程和警报管理。请参见下面的示例。

原文:Tenable,2022 年 8 月

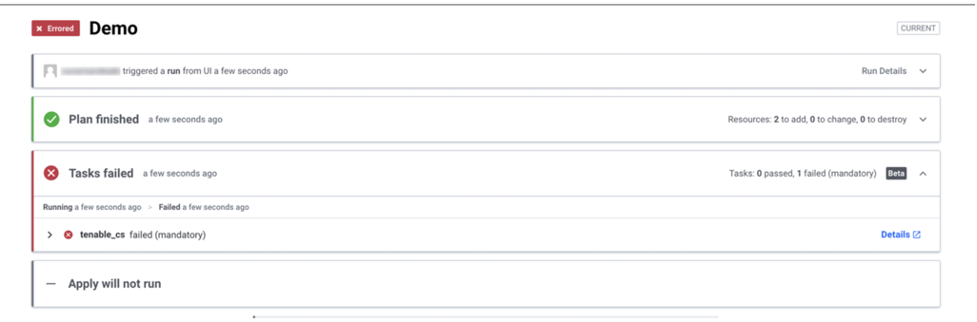

HashiCorp Terraform 云运行任务集成: 此新集成功能支持 Tenable.cs 在 Terraform 云部署阶段扫描 Terraform 模板。这样 Terraform 云客户就可以在 Terraform 执行的规划阶段使用 Tenable.cs,以检测其基础设施即代码 (IaC) 中的任何安全问题。通过在 Tenable.cs 中增加对 Terraform 云运行任务的支持,我们可以帮助开发人员检测和修复其 IaC 中的合规和安全风险,这样他们就可以在调配云基础设施之前缓解问题。请参见下面的示例。

原文:Tenable,2022 年 8 月

如用户有兴趣查看设置指南,了解如何将 Tenable.cs 与 Terraform 云工作空间相连,可以在这里查阅详细的文档。

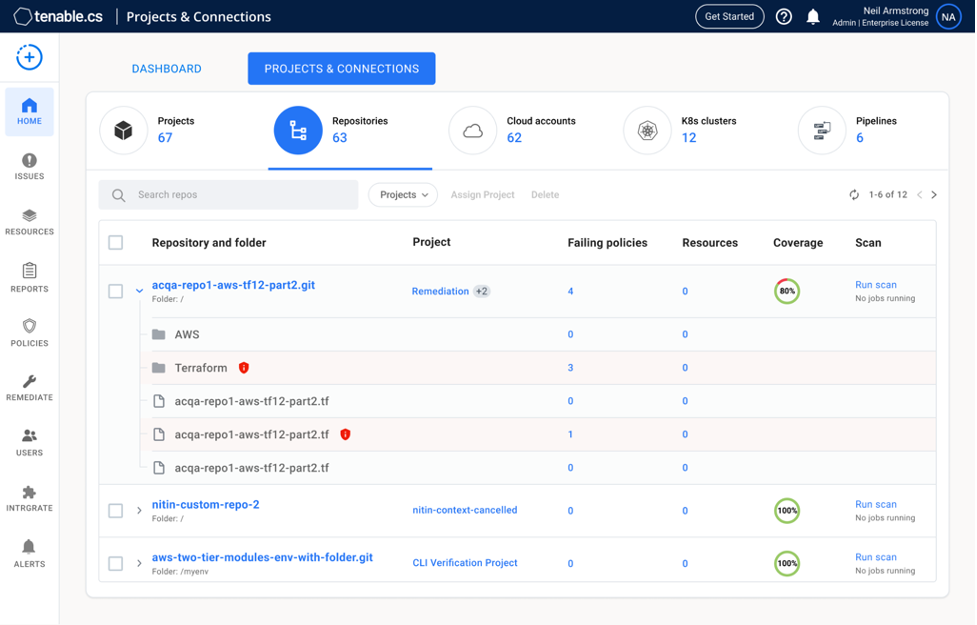

改进了源代码管理集成和扫描: Tenable.cs 可提供一种“完全不需要经验”的机制来发现您所有的存储库,并且可以将多个存储库拉至一个集成式的视图,让您查看不符合安全策略或合规性基准的所有资源。任何违反策略的情形都能通过自动生成的可在同一个控制台中提交与跟踪的拉取请求快速得到解决。请参见下面的示例。

原文:Tenable,2022 年 8 月

了解详情

- 参加网络研讨会:Tenable Cloud Security 最新功能有哪些?

- 阅读博文:使用 Tenable Cloud Security 无代理评估功能加快 AWS 的漏洞检测和响应速度

- 访问 Tenable.cs 产品页:https://www.tenable.com/products/tenable-cs

相关文章

- Cloud

- DevOps

- Threat Management

- Vulnerability Management